Egy 22 éves brit informatikus, Marcus Hutchins egy egyszerű és olcsó megoldással sikerült megállítania a WannaCry ransomware-t, amely a világ egyik legnagyobb kibertámadásának számított. A HVG jelentése szerint azonban a fiatal szakember később maga is jogi problémákba került, ami rámutat arra, hogy még a kibervilág hősei sem kerülhetik el mindig a következményeket.

Marcus Hutchins személyes története

Hutchins élete korántsem volt egyszerű út a kiberbiztonsági szakértővé válásig. Az Ascot-ban született fiatal már 13 évesen megkapta első számítógépét, és autodidakta módon tanulta meg a programozást, különböző nyelveket sajátítva el, mint a VB, PHP, C, C++ és Assembly. Tinédzser korában azonban elsősorban hacker közösségekben mozgott, ahol illegális hacking eszközök írásával és értékesítésével keresett pénzt.

A sötét múlt mögött hagyása fokozatos folyamat volt. 2013-ban indította el a MalwareTech nevű anonim blogot, amely malware-ek részletes technikai elemzésével foglalkozott, és amely népszerűvé vált mind a biztonsági szakemberek, mind a kriminális hackerek körében. Idővel azonban egyre kényelmetlenebbül érezte magát a kiberbűnözők számára végzett munkája miatt, és 2016-ban úgy döntött, hogy átáll a kiberbiztonsági szektorra, egy Los Angeles-i cég kutatás-fejlesztési vezetőjeként. A karrierváltás lehetővé tette számára, hogy elhagyja az Egyesült Királyságot és utazni kezdjen, miközben továbbra is anonim módon publikálta kutatásait a MalwareTech álnév alatt.

WannaCry ransomware működési mechanizmusa

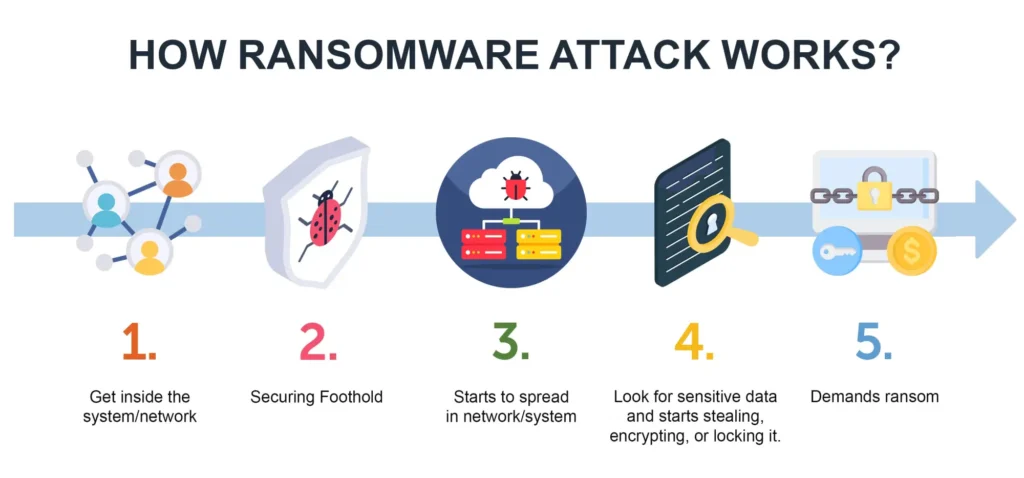

A WannaCry ransomware két fő komponensből állt: egy féreg (worm) modulból és egy titkosító részből, amelyek együttes működése tette lehetővé a robbanásszerű terjedést. A támadás az NSA által kifejlesztett EternalBlue nevű exploitot használta, amelyet a Shadow Brokers hacker csoport hozott nyilvánosságra, és amely a Microsoft Windows operációs rendszer SMB protokolljának sebezhetőségét használta ki.

A fertőzés során a WannaCry először megpróbált kapcsolatot létesíteni a www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com domain-nel – ez volt az a „kill switch” mechanizmus, amely végül lehetővé tette Hutchins számára a ransomware megállítását. Ha a kapcsolat sikertelen volt, a malware megkezdte a fájlok titkosítását AES-128 algoritmussal, majd 300 dollár értékű bitcoin váltságdíjat követelt, amelyet később 600 dollárra emeltek. A támadás során több mint 300 000 gépet fertőzött meg világszerte 150 országban, és kritikus infrastruktúrákat érintett, beleértve az egészségügyi, kormányzati és távközlési szektorokat.

Kill switch domain regisztrálása

A WannaCry ransomware leállításának kulcsa egy egyszerű domain regisztráció volt, amely azonban rendkívül izgalmas körülmények között zajlott le. Marcus Hutchins a malware kódjának elemzése során felfedezte, hogy a vírus egy hardkódolt domain nevet próbált elérni – a www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com-ot -, és ha ez a kapcsolat sikeres volt, a malware leállt. A 22 éves szakember gyorsan rájött, hogy ez a domain még nem volt regisztrálva, így mindössze 10,69 dollárt fizetett érte egy domain regisztrátornál.

A regisztráció pillanatában a WannaCry terjedése azonnal megállt világszerte, mivel a malware minden új fertőzésnél ellenőrizte a domain elérhetőségét. Ez a véletlenül beépített „kill switch” mechanizmus valójában a malware fejlesztők által tervezett biztonsági funkció volt, amelyet valószínűleg arra szántak, hogy sandbox környezetekben elkerüljék a detektálást – azonban ez végül a ransomware saját bukását okozta. A domain regisztrálása után Hutchins a forgalmat egy sinkhole szerverre irányította át, amely megakadályozta a további terjedést és lehetővé tette a kiberbiztonsági szakemberek számára a támadás elemzését.